Sichere & geschützte nullifier Wallet

Übernimm die Kontrolle über deine nullifier Assets mit vollem Vertrauen in das Trezor Ökosystem.

- Gesichert durch deine Hardware-Wallet

- Nutze ihn mit kompatiblen Hot-Wallets

- Über 2 Millionen Kunden vertrauen uns

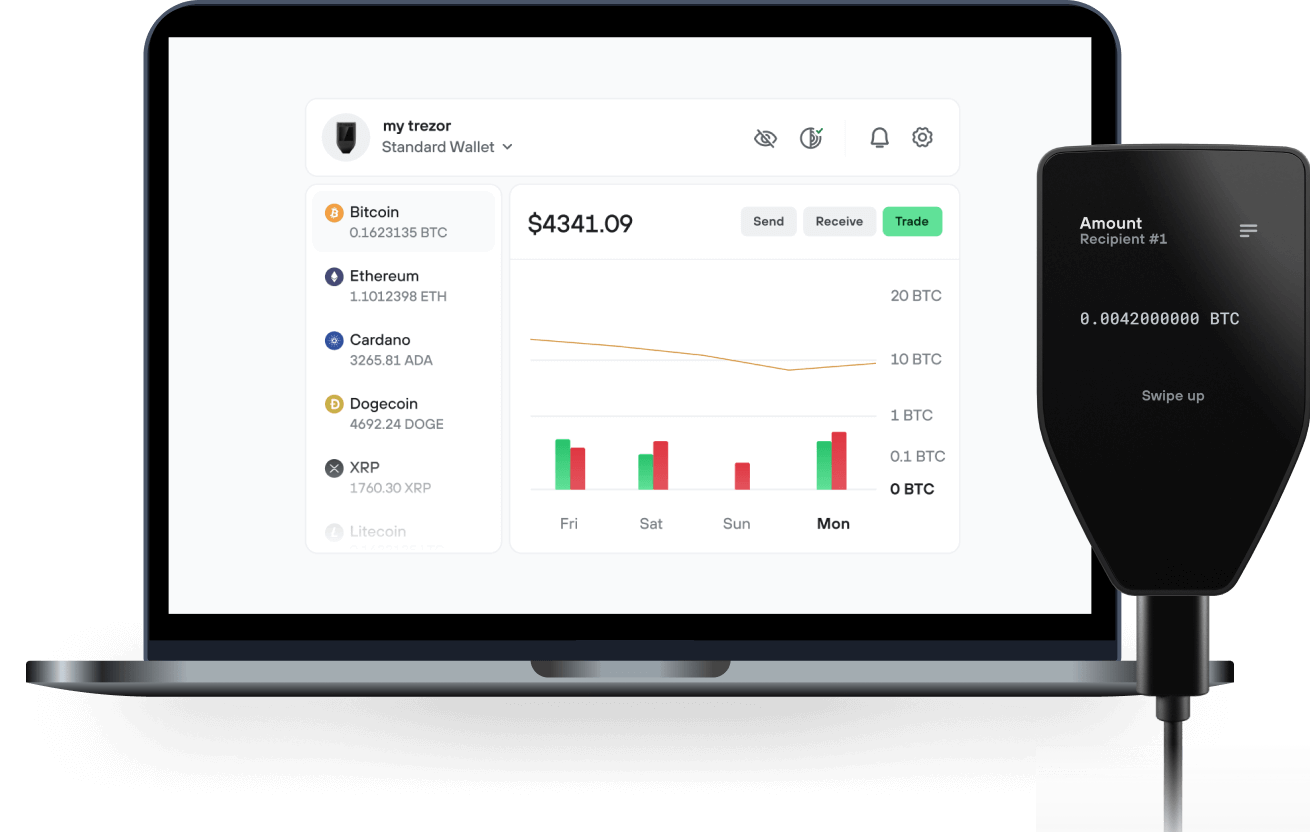

Sende & empfange deinen nullifier mit der Trezor Suite App

Sende & empfange

Trezor Hardware-Wallet, die nullifier unterstützen

Synchronisiere Trezor mit Wallet-Apps

Verwalte deine nullifier mit deiner Trezor Hardware-Wallet, die mit mehreren Wallet-Apps synchronisiert ist.

Trezor Suite

Backpack

NuFi

Unterstütztes nullifier Netzwerk

- Solana

Warum eine Hardware-Wallet?

Gehe offline mit Trezor

- Du besitzt 100 % deiner Coins

- Deine Wallet ist offline zu 100 % sicher

- Deine Daten sind zu 100 % anonym

- Deine Coins sind an keine Firma gebunden

Online-Börsen

- Wenn ein Umtausch fehlschlägt, verlierst du deine Coins

- Börsen sind Ziele von Hackern

- Deine persönlichen Daten könnten offengelegt werden

- Du besitzt deine Coins nicht wirklich

Wie man NULL auf Trezor

Verbinde deinen Trezor

Öffne eine Drittanbieter-Wallet-App

Verwalte dein Vermögen

Mache das Beste aus deinen NULL

Trezor hält dein NULL sicher

Geschützt durch Secure Element

Geschützt durch Secure ElementDie beste Verteidigung gegen beides, online und offline Bedrohungen

Deine Token, deine Kontrolle

Deine Token, deine KontrolleAbsolute Kontrolle über jede Transaktion mit Bestätigung auf dem Gerät

Sicherheit beginnt mit Open-Source

Sicherheit beginnt mit Open-SourceDas transparente Wallet-Design macht deinen Trezor besser und sicherer

Übersichtliches & einfaches Wallet-Backup

Übersichtliches & einfaches Wallet-BackupStelle deinen Zugriff auf deine digitalen Assets wieder her mit einem neuen Backup-Standard

Vertrauen vom ersten Tag an

Vertrauen vom ersten Tag anVerpackungs- & Gerätesicherheitssiegel schützen die Integrität deines Trezors

Nullifier.cash is a privacy-preserving transaction mixer on Solana that uses zero-knowledge proofs (zkSNARKs) to break the link between deposit and withdrawal addresses. Users can deposit SOL and withdraw to fresh addresses after a time delay, providing transaction privacy while maintaining the security and speed of the Solana blockchain. The protocol uses Groth16 zkSNARK verification, SHA256-based cryptographic commitments, and Poseidon hash functions for Merkle tree proofs to ensure maximum privacy.