Sichere & geschützte KayakNet Wallet

Übernimm die Kontrolle über deine KayakNet Assets mit vollem Vertrauen in das Trezor Ökosystem.

- Gesichert durch deine Hardware-Wallet

- Nutze ihn mit kompatiblen Hot-Wallets

- Über 2 Millionen Kunden vertrauen uns

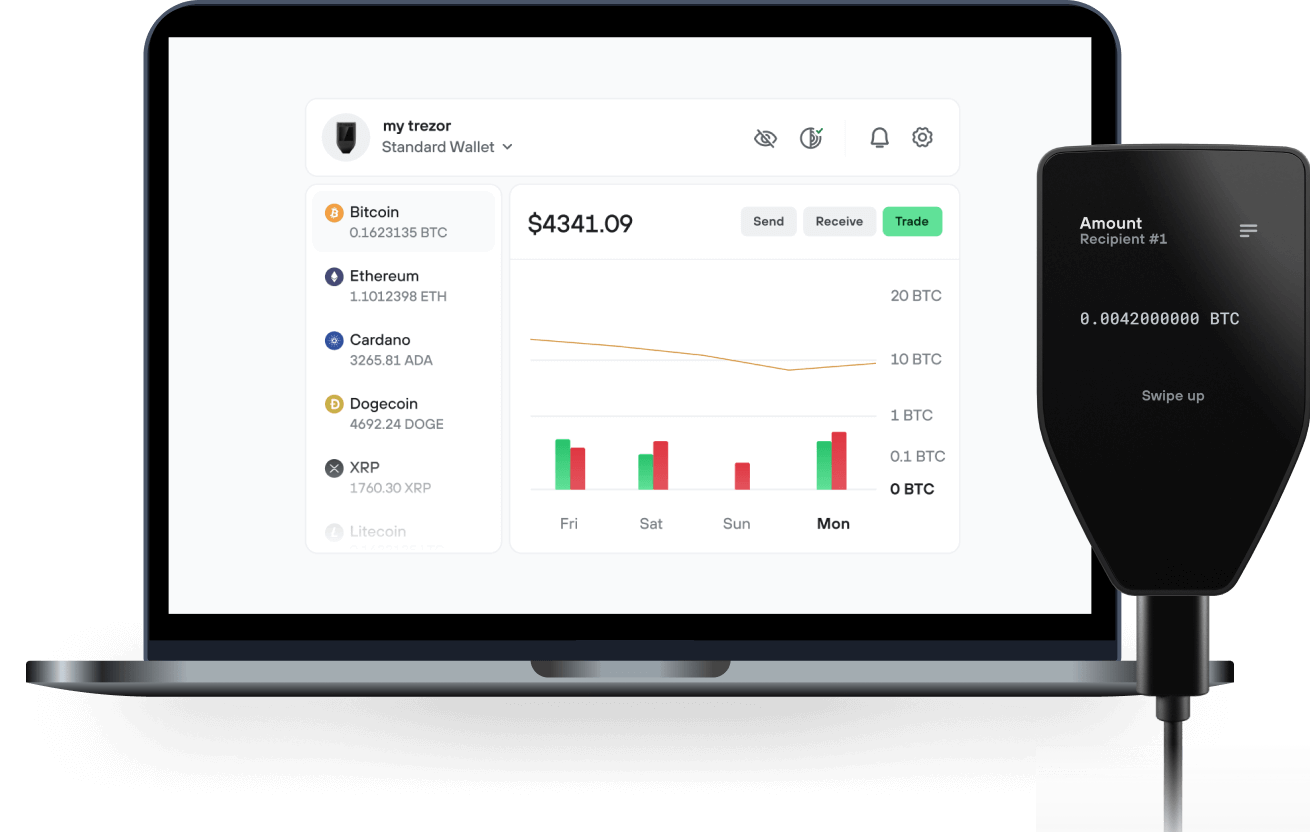

Sende & empfange deinen KayakNet mit der Trezor Suite App

Sende & empfange

Trezor Hardware-Wallet, die KayakNet unterstützen

Synchronisiere Trezor mit Wallet-Apps

Verwalte deine KayakNet mit deiner Trezor Hardware-Wallet, die mit mehreren Wallet-Apps synchronisiert ist.

Trezor Suite

MetaMask

Rabby

Unterstütztes KayakNet Netzwerk

- Base

Warum eine Hardware-Wallet?

Gehe offline mit Trezor

- Du besitzt 100 % deiner Coins

- Deine Wallet ist offline zu 100 % sicher

- Deine Daten sind zu 100 % anonym

- Deine Coins sind an keine Firma gebunden

Online-Börsen

- Wenn ein Umtausch fehlschlägt, verlierst du deine Coins

- Börsen sind Ziele von Hackern

- Deine persönlichen Daten könnten offengelegt werden

- Du besitzt deine Coins nicht wirklich

Wie man KNT auf Trezor

Verbinde deinen Trezor

Öffne eine Drittanbieter-Wallet-App

Verwalte dein Vermögen

Mache das Beste aus deinen KNT

Trezor hält dein KNT sicher

Geschützt durch Secure Element

Geschützt durch Secure ElementDie beste Verteidigung gegen beides, online und offline Bedrohungen

Deine Token, deine Kontrolle

Deine Token, deine KontrolleAbsolute Kontrolle über jede Transaktion mit Bestätigung auf dem Gerät

Sicherheit beginnt mit Open-Source

Sicherheit beginnt mit Open-SourceDas transparente Wallet-Design macht deinen Trezor besser und sicherer

Übersichtliches & einfaches Wallet-Backup

Übersichtliches & einfaches Wallet-BackupStelle deinen Zugriff auf deine digitalen Assets wieder her mit einem neuen Backup-Standard

Vertrauen vom ersten Tag an

Vertrauen vom ersten Tag anVerpackungs- & Gerätesicherheitssiegel schützen die Integrität deines Trezors

KayakNet is a self-contained, anonymous peer-to-peer communication network built as part of a new internet.

The modern internet was never designed for privacy. It was designed around servers.

Even when messages are encrypted, communication still passes through centralized platforms that log metadata, record IP addresses, map social graphs, and create permanent records of who talked to whom, when, and from where. These servers become choke points. They can be surveilled, censored, compelled by authorities, hacked, or shut down entirely. Encryption protects content, but it does not protect relationships, identity, or patterns of behavior.