Portefeuille sûr et sécurisé NULLA

Prenez le contrôle de vos NULLA actifs en toute confiance dans l’écosystème Trezor.

- Sécurisé par votre portefeuille matériel

- Utiliser avec des hot wallets compatibles

- Adopté par plus de 2 millions de clients

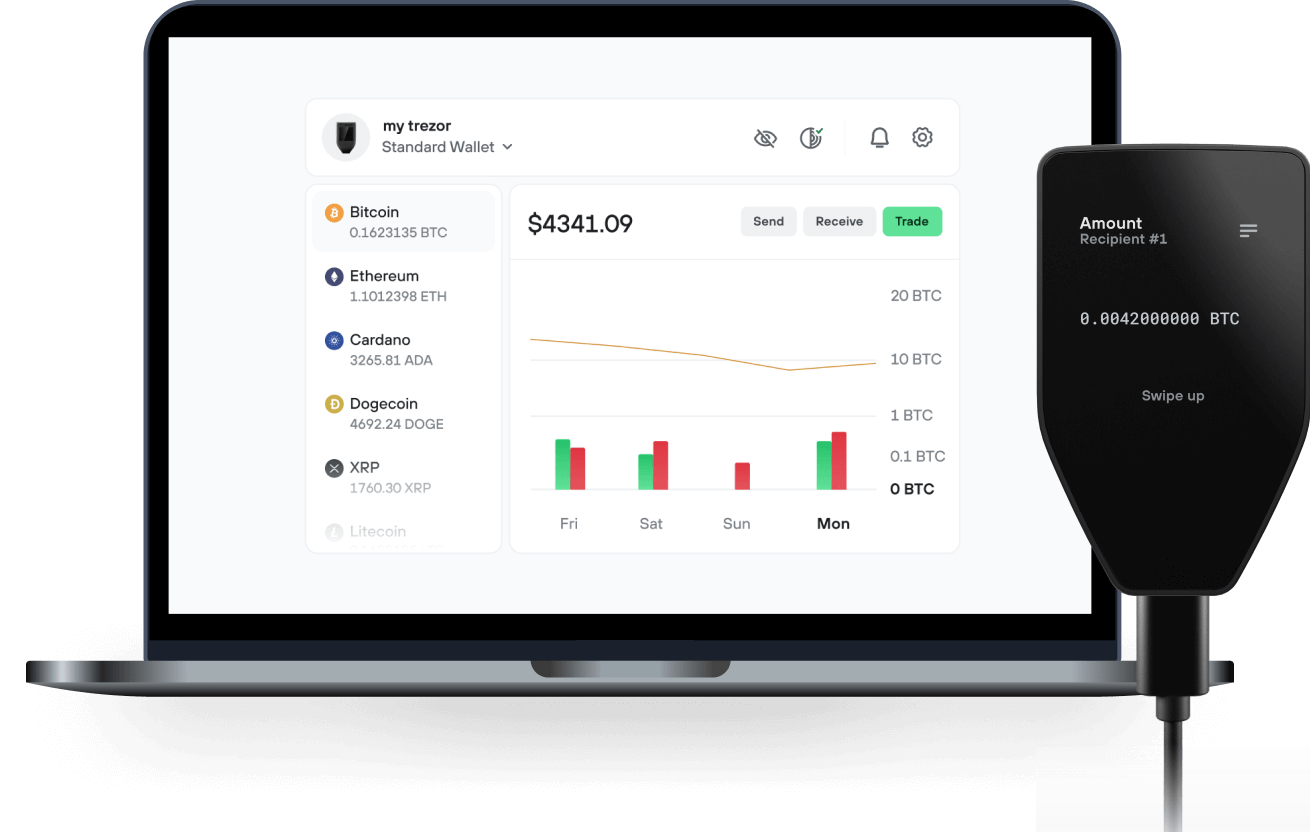

Envoyez et recevez vos NULLA avec l'application Trezor Suite

Envoyer et recevoir

Swap

Portefeuilles matériels Trezor qui supportent NULLA

Synchronisez votre Trezor avec des applications de portefeuille

Gérez vos NULLA avec votre portefeuille matériel Trezor synchronisé avec plusieurs applications de portefeuilles.

Trezor Suite

Backpack

NuFi

NULLA Réseau supporté

- Solana

Pourquoi un portefeuille matériel ?

Allez hors ligne avec Trezor

- Vous possédez 100% de vos cryptos

- Votre portefeuille est 100% sécurisé hors ligne

- Vos données sont 100 % anonymes

- Vos cryptos ne dépendent d’aucune entreprise

Échanges en ligne

- Si un échange échoue, vous perdez vos cryptos

- Les échanges sont des cibles pour les pirates

- Vos données personnelles peuvent être exposées

- Vous ne possédez pas réellement vos cryptos

Comment utiliser NULLA sur Trezor

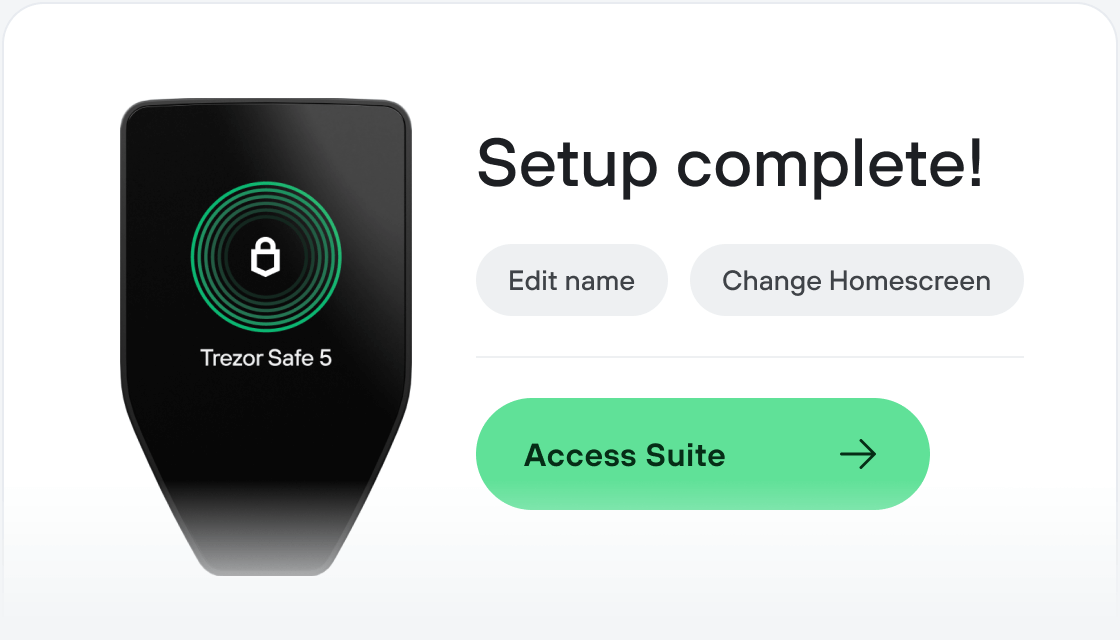

Connectez votre Trezor

Installez l'application Trezor Suite

Transférez votre NULLA

Profitez pleinement de votre NULLA

Trezor garde vos NULLA en sécurité

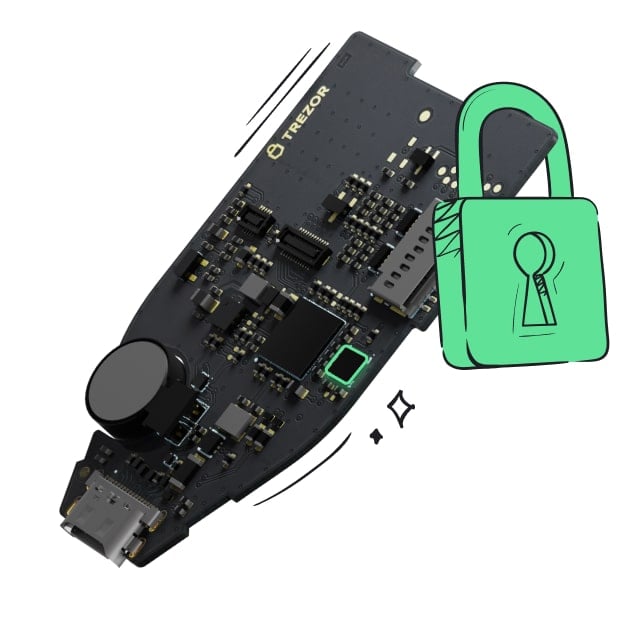

Protégé par Élément Sécurisé

Protégé par Élément SécuriséLa meilleure défense contre les menaces en ligne et hors ligne

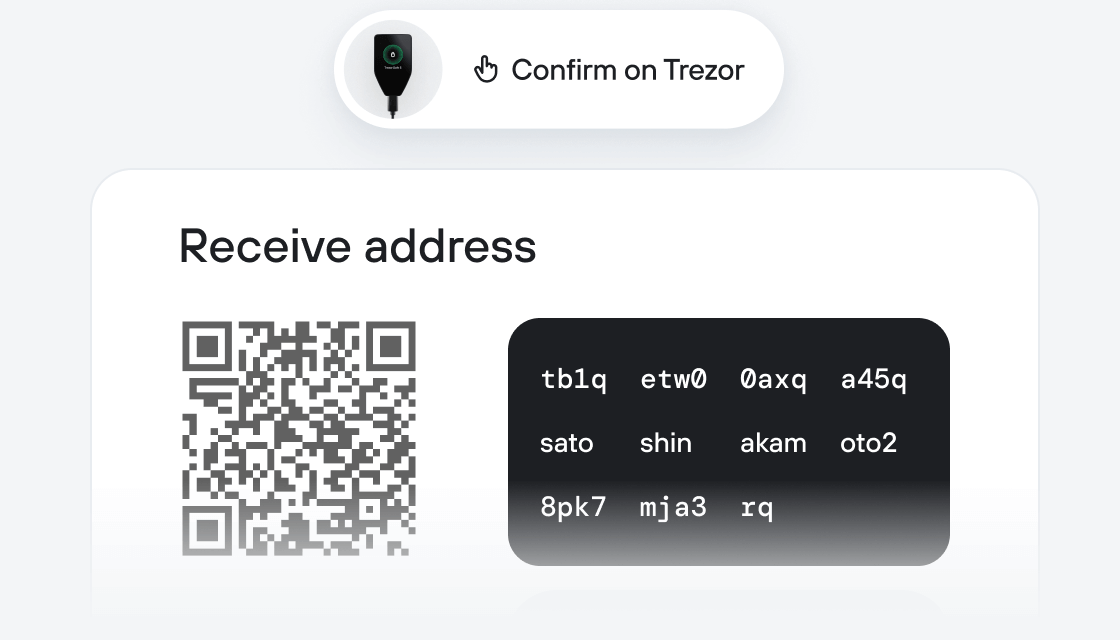

Vos jetons, votre contrôle

Vos jetons, votre contrôleContrôle absolu de chaque transaction avec confirmation sur l'appareil

La sécurité commence par l'open source

La sécurité commence par l'open sourceLe design de portefeuille transparent rend votre Trezor meilleur et plus sûr

Sauvegarde de portefeuille claire et simple

Sauvegarde de portefeuille claire et simpleRécupérez l’accès à vos actifs digitaux avec un nouveau standard de sauvegarde

Confiance depuis le premier jour

Confiance depuis le premier jourLes sceaux de sécurité sur l’emballage et l’appareil protègent l’intégrité de votre Trezor

Well, it's very straightforward one, it's a Layer-1 blockchain powered by homomorphic encryption, enabling private and verifiable transactions with encrypted balances and zero-knowledge proofs, therefore, we use homomorphic encryption blockchain enabling mathematical operations on encrypted values without revealing the underlying data. Built on Pedersen commitments with additive homomorphic properties, allowing private balance operations while maintaining cryptographic proof of transaction validity.