Portefeuille sûr et sécurisé KayakNet

Prenez le contrôle de vos KayakNet actifs en toute confiance dans l’écosystème Trezor.

- Sécurisé par votre portefeuille matériel

- Utiliser avec des hot wallets compatibles

- Adopté par plus de 2 millions de clients

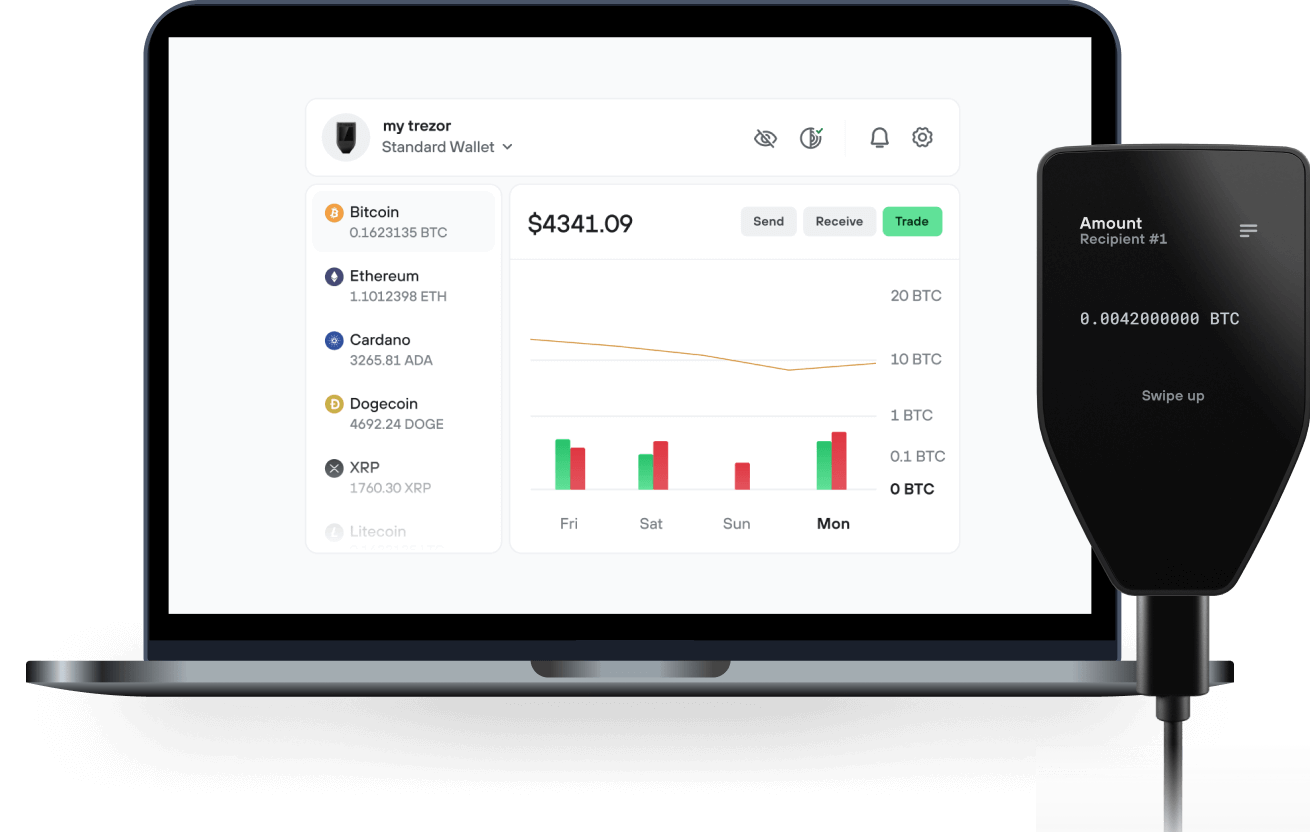

Envoyez et recevez vos KayakNet avec l'application Trezor Suite

Envoyer et recevoir

Portefeuilles matériels Trezor qui supportent KayakNet

Synchronisez votre Trezor avec des applications de portefeuille

Gérez vos KayakNet avec votre portefeuille matériel Trezor synchronisé avec plusieurs applications de portefeuilles.

Trezor Suite

MetaMask

Rabby

KayakNet Réseau supporté

- Base

Pourquoi un portefeuille matériel ?

Allez hors ligne avec Trezor

- Vous possédez 100% de vos cryptos

- Votre portefeuille est 100% sécurisé hors ligne

- Vos données sont 100 % anonymes

- Vos cryptos ne dépendent d’aucune entreprise

Échanges en ligne

- Si un échange échoue, vous perdez vos cryptos

- Les échanges sont des cibles pour les pirates

- Vos données personnelles peuvent être exposées

- Vous ne possédez pas réellement vos cryptos

Comment utiliser KNT sur Trezor

Connectez votre Trezor

Ouvrez une application de portefeuille tierce

Gérez vos actifs

Profitez pleinement de votre KNT

Trezor garde vos KNT en sécurité

Protégé par Élément Sécurisé

Protégé par Élément SécuriséLa meilleure défense contre les menaces en ligne et hors ligne

Vos jetons, votre contrôle

Vos jetons, votre contrôleContrôle absolu de chaque transaction avec confirmation sur l'appareil

La sécurité commence par l'open source

La sécurité commence par l'open sourceLe design de portefeuille transparent rend votre Trezor meilleur et plus sûr

Sauvegarde de portefeuille claire et simple

Sauvegarde de portefeuille claire et simpleRécupérez l’accès à vos actifs digitaux avec un nouveau standard de sauvegarde

Confiance depuis le premier jour

Confiance depuis le premier jourLes sceaux de sécurité sur l’emballage et l’appareil protègent l’intégrité de votre Trezor

KayakNet is a self-contained, anonymous peer-to-peer communication network built as part of a new internet.

The modern internet was never designed for privacy. It was designed around servers.

Even when messages are encrypted, communication still passes through centralized platforms that log metadata, record IP addresses, map social graphs, and create permanent records of who talked to whom, when, and from where. These servers become choke points. They can be surveilled, censored, compelled by authorities, hacked, or shut down entirely. Encryption protects content, but it does not protect relationships, identity, or patterns of behavior.