Portefeuille sûr et sécurisé KAGE NETWORK

Prenez le contrôle de vos KAGE NETWORK actifs en toute confiance dans l’écosystème Trezor.

- Sécurisé par votre portefeuille matériel

- Utiliser avec des hot wallets compatibles

- Adopté par plus de 2 millions de clients

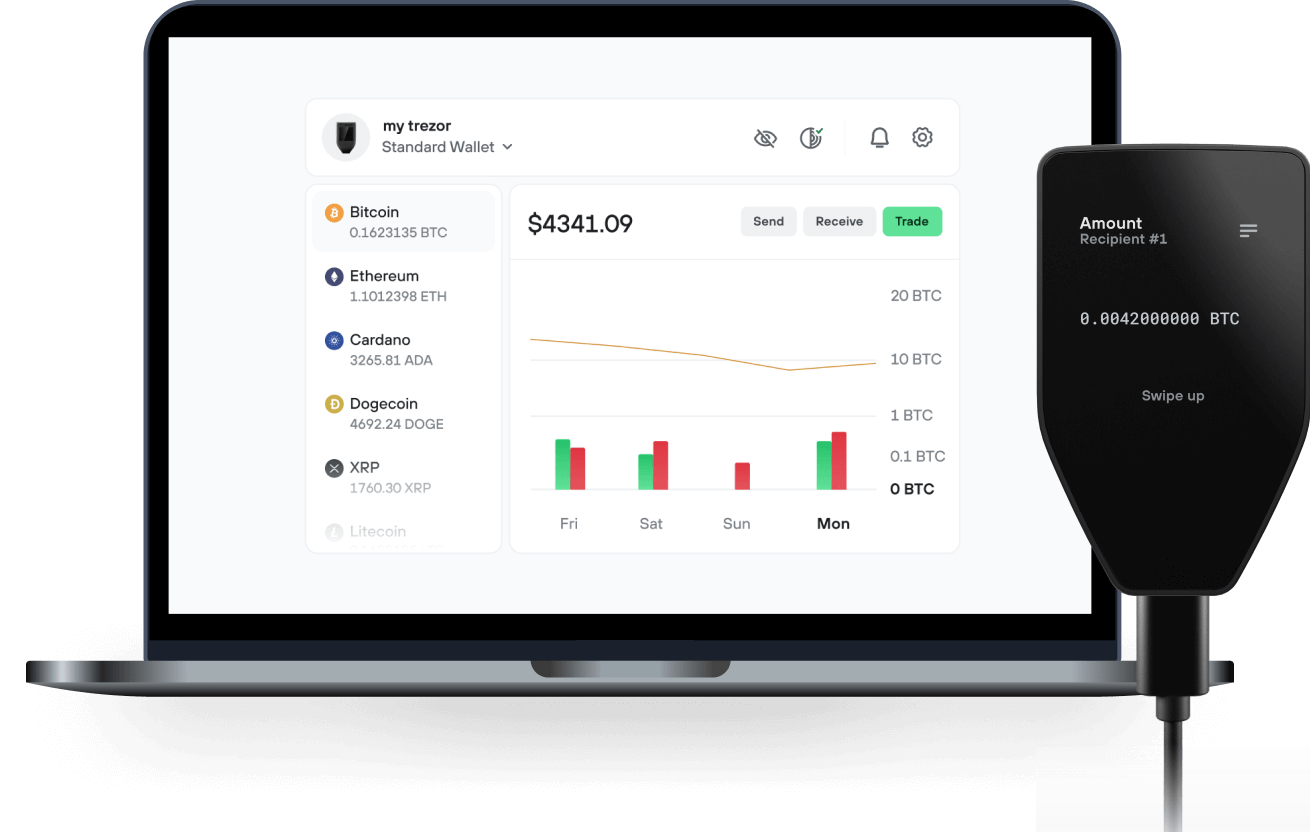

Envoyez et recevez vos KAGE NETWORK avec l'application Trezor Suite

Envoyer et recevoir

Portefeuilles matériels Trezor qui supportent KAGE NETWORK

Synchronisez votre Trezor avec des applications de portefeuille

Gérez vos KAGE NETWORK avec votre portefeuille matériel Trezor synchronisé avec plusieurs applications de portefeuilles.

Trezor Suite

MetaMask

Rabby

KAGE NETWORK Réseau supporté

- Ethereum

Pourquoi un portefeuille matériel ?

Allez hors ligne avec Trezor

- Vous possédez 100% de vos cryptos

- Votre portefeuille est 100% sécurisé hors ligne

- Vos données sont 100 % anonymes

- Vos cryptos ne dépendent d’aucune entreprise

Échanges en ligne

- Si un échange échoue, vous perdez vos cryptos

- Les échanges sont des cibles pour les pirates

- Vos données personnelles peuvent être exposées

- Vous ne possédez pas réellement vos cryptos

Comment utiliser KAGE sur Trezor

Connectez votre Trezor

Ouvrez une application de portefeuille tierce

Gérez vos actifs

Profitez pleinement de votre KAGE

Trezor garde vos KAGE en sécurité

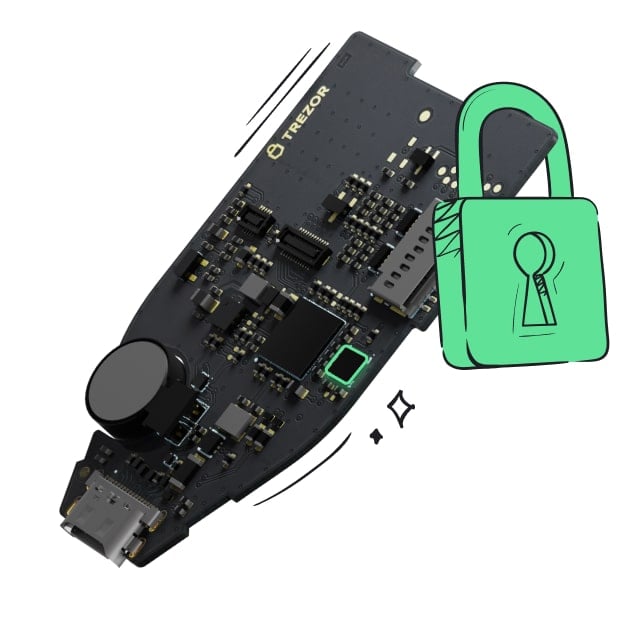

Protégé par Élément Sécurisé

Protégé par Élément SécuriséLa meilleure défense contre les menaces en ligne et hors ligne

Vos jetons, votre contrôle

Vos jetons, votre contrôleContrôle absolu de chaque transaction avec confirmation sur l'appareil

La sécurité commence par l'open source

La sécurité commence par l'open sourceLe design de portefeuille transparent rend votre Trezor meilleur et plus sûr

Sauvegarde de portefeuille claire et simple

Sauvegarde de portefeuille claire et simpleRécupérez l’accès à vos actifs digitaux avec un nouveau standard de sauvegarde

Confiance depuis le premier jour

Confiance depuis le premier jourLes sceaux de sécurité sur l’emballage et l’appareil protègent l’intégrité de votre Trezor

Building The Hardware Layer Of The Privacy-Focused Online Economy With A Battle-Tested Decentralized VPN Router Solution

With the unprecedented scale of digital data collection, increasingly sophisticated cyber threats, and ever-present government overreach, online privacy has never been more important. The proliferation of smart devices, IoT infrastructure and AI software is only set to amplify online risks by creating numerous new entry points for potential breaches. This has led to skyrocketing demand for privacy solutions, with the privacy-enhancing technology market forecast to exceed $24b by 2024.

VPNs (Virtual Private Networks) have emerged as a leading solution for online privacy due to their ability to encrypt internet traffic and mask users' IP addresses, effectively shielding personal data from prying eyes. This makes VPNs a reliable method for maintaining anonymity and protecting sensitive information. Indeed, adoption of VPNs has become so widespread that a recent Forbes report found that 33% of internet users worldwide have a VPN.

However, the current generation of centralized, software-based VPNs are replete with vulnerabilities and inefficiencies that limit their effectiveness as a long-term solution for delivering online security and privacy at scale. Software-based VPNs were designed with a single device - usually a personal computer - in mind. They struggle to handle the multi-device connected homes that users now find themselves in, which can include connected TVs, fridges, cameras and an ever growing list of IoT devices. Meanwhile, whilst early adopters were comfortable working with abstract software, mainstream consumers are seeking a simpler, plug and play solution. In addition to this, centralized VPN business models concentrate control and access to vast amounts of sensitive user data in the hands of a single entity. This creates a single point of failure and also opens up the possibility of governments compelling them to share data.