Portefeuille sûr et sécurisé Cloak Network

Prenez le contrôle de vos Cloak Network actifs en toute confiance dans l’écosystème Trezor.

- Sécurisé par votre portefeuille matériel

- Utiliser avec des hot wallets compatibles

- Adopté par plus de 2 millions de clients

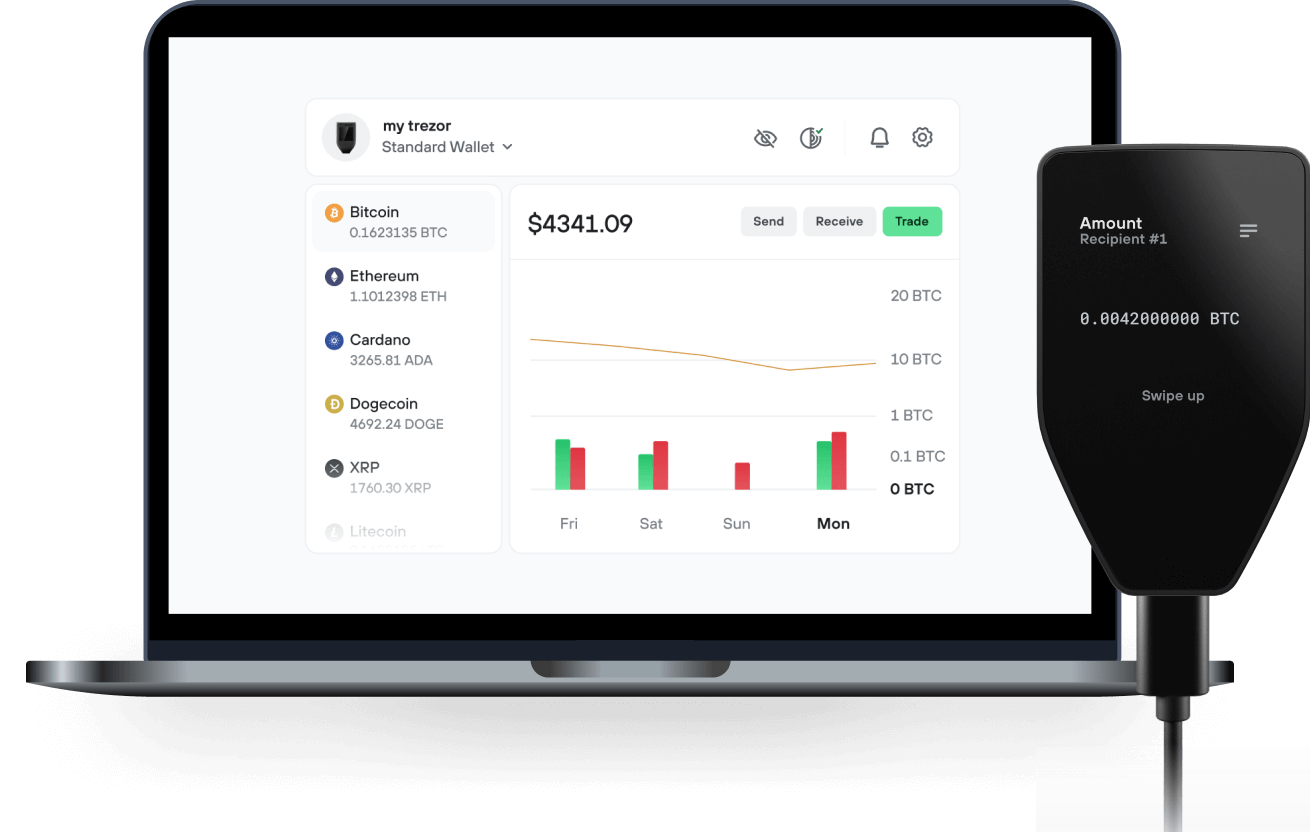

Envoyez et recevez vos Cloak Network avec l'application Trezor Suite

Envoyer et recevoir

Portefeuilles matériels Trezor qui supportent Cloak Network

Synchronisez votre Trezor avec des applications de portefeuille

Cloak Network Réseau supporté

Pourquoi un portefeuille matériel ?

Allez hors ligne avec Trezor

- Vous possédez 100% de vos cryptos

- Votre portefeuille est 100% sécurisé hors ligne

- Vos données sont 100 % anonymes

- Vos cryptos ne dépendent d’aucune entreprise

Échanges en ligne

- Si un échange échoue, vous perdez vos cryptos

- Les échanges sont des cibles pour les pirates

- Vos données personnelles peuvent être exposées

- Vous ne possédez pas réellement vos cryptos

Comment utiliser CLOAK sur Trezor

Connectez votre Trezor

Ouvrez une application de portefeuille tierce

Gérez vos actifs

Profitez pleinement de votre CLOAK

Trezor garde vos CLOAK en sécurité

Protégé par Élément Sécurisé

Protégé par Élément SécuriséLa meilleure défense contre les menaces en ligne et hors ligne

Vos jetons, votre contrôle

Vos jetons, votre contrôleContrôle absolu de chaque transaction avec confirmation sur l'appareil

La sécurité commence par l'open source

La sécurité commence par l'open sourceLe design de portefeuille transparent rend votre Trezor meilleur et plus sûr

Sauvegarde de portefeuille claire et simple

Sauvegarde de portefeuille claire et simpleRécupérez l’accès à vos actifs digitaux avec un nouveau standard de sauvegarde

Confiance depuis le premier jour

Confiance depuis le premier jourLes sceaux de sécurité sur l’emballage et l’appareil protègent l’intégrité de votre Trezor

HOW IT WORKS Our decentralized privacy ecosystem is built to give you full control over your digital footprint. Instead of relying on centralized services, we leverage a global, peer-powered network that supports secure browsing, private communication, anonymous data sharing, and censorship resistance. Whether you’re surfing the web, exchanging messages, or accessing content, your data is encrypted and routed through multiple independent nodes, making it virtually impossible to track, intercept, or manipulate. No single authority governs the system—it’s community-powered, open, and resilient by design.