Portefeuille sûr et sécurisé Boundless

Prenez le contrôle de vos Boundless actifs en toute confiance dans l’écosystème Trezor.

- Sécurisé par votre portefeuille matériel

- Utiliser avec des hot wallets compatibles

- Adopté par plus de 2 millions de clients

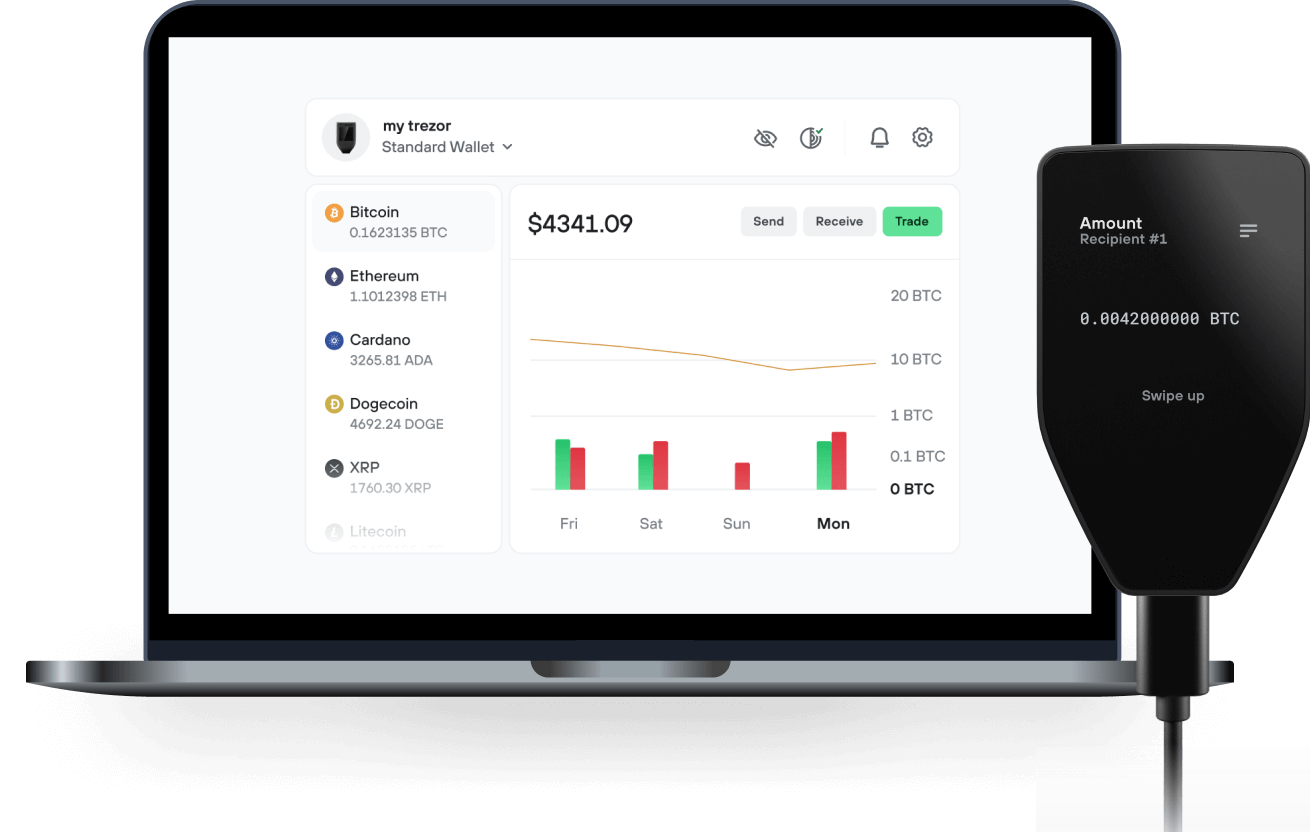

Envoyez et recevez vos Boundless avec l'application Trezor Suite

Envoyer et recevoir

Swap

Portefeuilles matériels Trezor qui supportent Boundless

Synchronisez votre Trezor avec des applications de portefeuille

Gérez vos Boundless avec votre portefeuille matériel Trezor synchronisé avec plusieurs applications de portefeuilles.

Trezor Suite

MetaMask

Rabby

Boundless Réseaux supportés

- Ethereum

- BNB Smart Chain

Pourquoi un portefeuille matériel ?

Allez hors ligne avec Trezor

- Vous possédez 100% de vos cryptos

- Votre portefeuille est 100% sécurisé hors ligne

- Vos données sont 100 % anonymes

- Vos cryptos ne dépendent d’aucune entreprise

Échanges en ligne

- Si un échange échoue, vous perdez vos cryptos

- Les échanges sont des cibles pour les pirates

- Vos données personnelles peuvent être exposées

- Vous ne possédez pas réellement vos cryptos

Comment utiliser ZKC sur Trezor

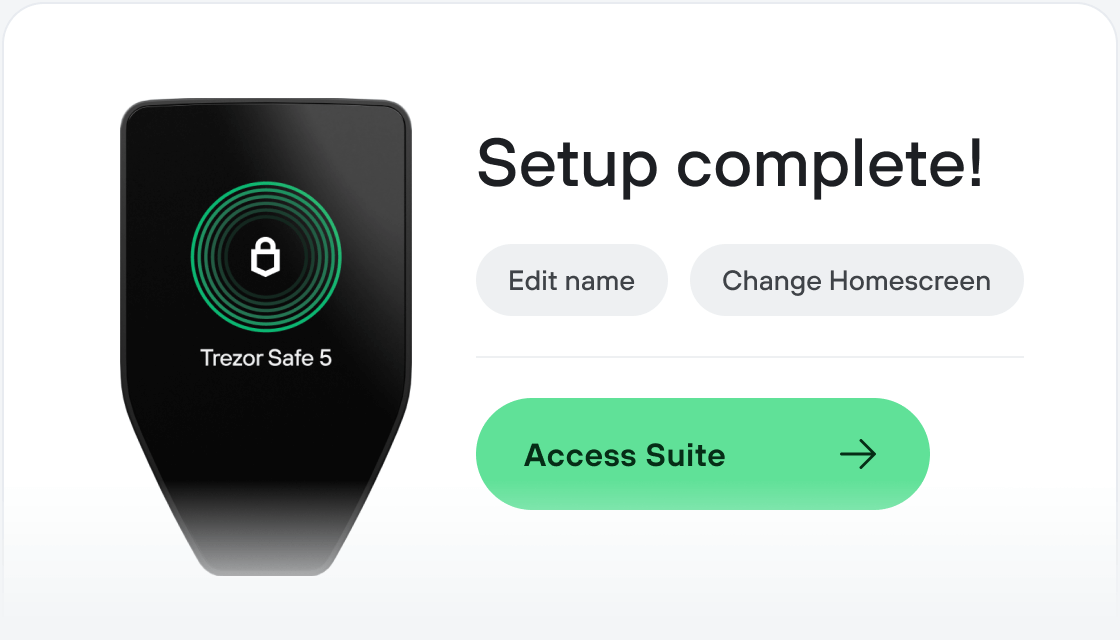

Connectez votre Trezor

Installez l'application Trezor Suite

Transférez votre ZKC

Profitez pleinement de votre ZKC

Trezor garde vos ZKC en sécurité

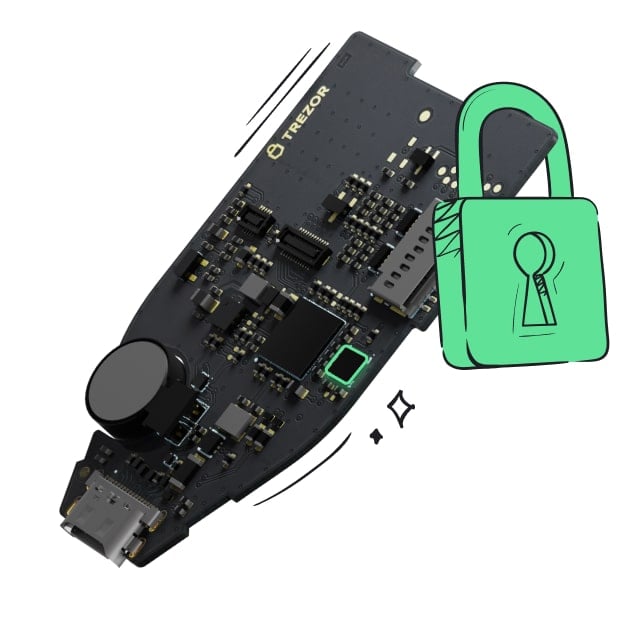

Protégé par Élément Sécurisé

Protégé par Élément SécuriséLa meilleure défense contre les menaces en ligne et hors ligne

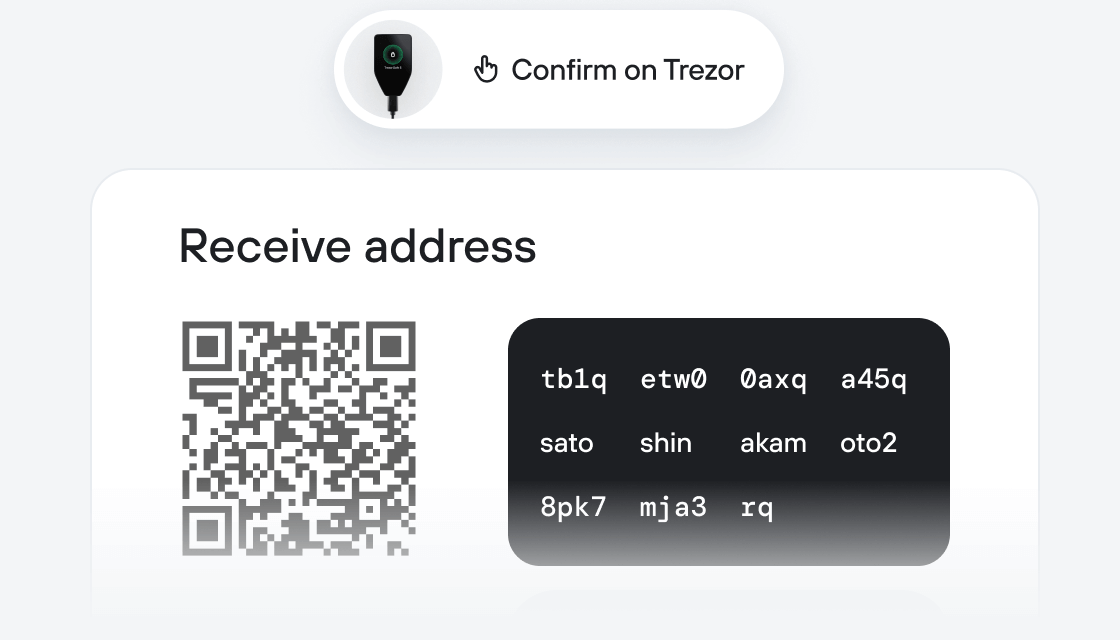

Vos jetons, votre contrôle

Vos jetons, votre contrôleContrôle absolu de chaque transaction avec confirmation sur l'appareil

La sécurité commence par l'open source

La sécurité commence par l'open sourceLe design de portefeuille transparent rend votre Trezor meilleur et plus sûr

Sauvegarde de portefeuille claire et simple

Sauvegarde de portefeuille claire et simpleRécupérez l’accès à vos actifs digitaux avec un nouveau standard de sauvegarde

Confiance depuis le premier jour

Confiance depuis le premier jourLes sceaux de sécurité sur l’emballage et l’appareil protègent l’intégrité de votre Trezor

Boundless is a universal protocol that brings ZK to every chain. Using Boundless, developers can create expressive, high-throughput applications that bypass traditional block size/gas limits.

Developers submit proof requests and provers compete to fulfill them, earning direct rewards and protocol-level incentives through proof of verifiable work.

By abstracting away the complexity of proof generation, aggregation, and onchain settlement, Boundless allows developers to build without worrying about underlying infrastructure, while provers provide strong liveness guarantees, censorship-resistance, and continuously improve the cost curve driven by open market dynamics.

This architecture decouples execution from consensus and introduces a new paradigm for verifiable computing. As the number of Boundless prover nodes grows, the total capacity of the protocol increases, scaling compute across every chain.