Bezpečná a spolehlivá KayakNet peněženka

Převezměte kontrolu nad svými KayakNet aktivy s úplnou důvěrou v ekosystém Trezor.

- Zabezpečeno vaší hardwarovou peněženkou

- Možnost využít s kompatibilními online peněženkami

- Důvěra od více než 2 milionů zákazníků

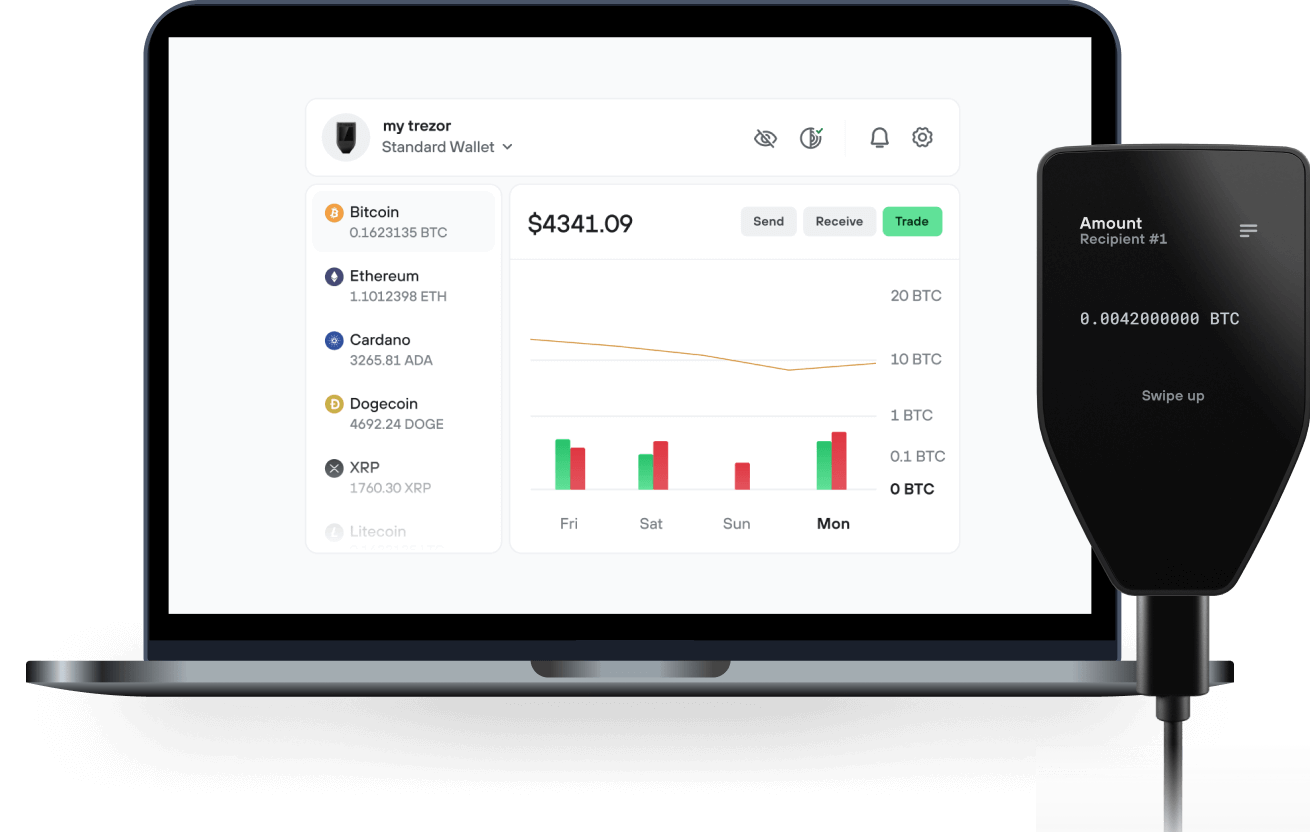

Odesílejte a přijímejte KayakNet s aplikací Trezor Suite

Odesílání a přijímání

Hardwarové peněženky Trezor podporující KayakNet

Aplikace peněženek, které lze synchronizovat s vaším Trezorem

Spravujte KayakNet pomocí hardwarové peněženky Trezor synchronizované s několika aplikacemi peněženek.

Trezor Suite

MetaMask

Rabby

Podporovaná síť

- Base

Proč hardwarovou peněženku?

Přejděte do offline režimu s peněženkou Trezor

- Vlastníte 100 % vašeho krypta

- Vaše peněženka je 100 % bezpečně offline

- Vaše data jsou 100 % anonymní

- Vaše krypto není vázáno na žádnou společnost

Online burzy

- Pokud burza zkrachuje, přijdete o všechno své krypto

- Burzy jsou cílem útočníků

- Vaše osobní údaje mohou být zneužity

- Své kryptoměny nevlastníte plně

Jak na KNT s peněženkou Trezor

Připojte svůj Trezor

Otevřete aplikaci peněženky třetí strany

Spravujte svá aktiva

Využijte KNT naplno

Trezor bezpečně uchovává vaše KNT aktiva

Chráněno pomocí Bezpečnostního prvku

Chráněno pomocí Bezpečnostního prvkuNejlepší ochrana před online i offline hrozbami

Vaše krypto, vaše kontrola

Vaše krypto, vaše kontrolaAbsolutní kontrola každé transakce s potvrzením na zařízení

Zabezpečení začíná u otevřeného zdroje

Zabezpečení začíná u otevřeného zdrojeDíky transparentnímu designu je vaše peněženka Trezor lepší a bezpečnější

Jasná a jednoduchá záloha peněženky

Jasná a jednoduchá záloha peněženkyObnovení přístupu k digitálním aktivům pomocí nového standardu zálohování

Jistota od prvního dne

Jistota od prvního dneBezpečnostní samolepky na obalech a zařízeních zajišťují neporušenost vašeho zařízení Trezor

KayakNet is a self-contained, anonymous peer-to-peer communication network built as part of a new internet.

The modern internet was never designed for privacy. It was designed around servers.

Even when messages are encrypted, communication still passes through centralized platforms that log metadata, record IP addresses, map social graphs, and create permanent records of who talked to whom, when, and from where. These servers become choke points. They can be surveilled, censored, compelled by authorities, hacked, or shut down entirely. Encryption protects content, but it does not protect relationships, identity, or patterns of behavior.